Concientización sobre el phishing: cómo sucede y cómo prevenirlo

¿Por qué los delincuentes utilizan un ataque de phishing?

¿Cuál es la mayor vulnerabilidad de seguridad en una organización?

¡La gente!

Siempre que quieran infectar una computadora u obtener acceso a importantes información como números de cuenta, contraseñas o números PIN, todo lo que tienen que hacer es preguntar.

Phishing Los ataques son comunes porque son:

- Fácil de hacer – Un niño de 6 años podría realizar un ataque de phishing.

- Escalable – Van desde ataques de spear-phishing que afectan a una persona hasta ataques a toda una organización.

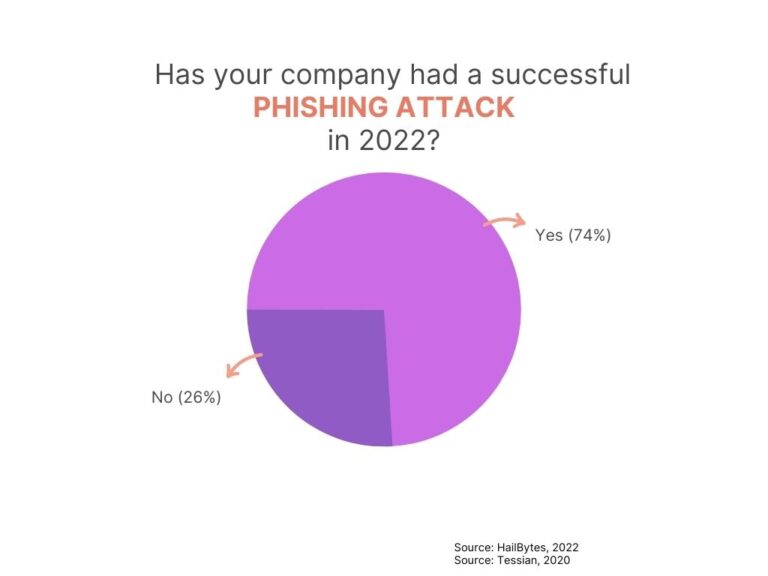

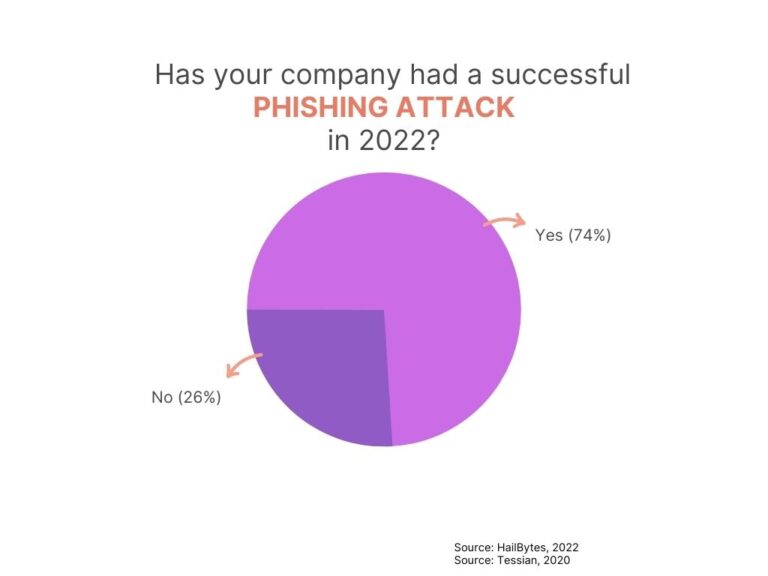

- Muy eficaz – el 74% de las organizaciones han experimentado un ataque de phishing exitoso.

- Credenciales de la cuenta de Gmail – $80

- pin de tarjeta de credito - $20

- Credenciales bancarias en línea para cuentas con al menos $ 100 en ellos - $40

- cuentas bancarias con al menos $ 2,000 – $120

Probablemente estés pensando: "¡Vaya, mis cuentas están yendo por el último dólar!"

Y esto es cierto.

Hay otros tipos de cuentas que tienen un precio mucho más alto porque son más fáciles de mantener anónimas en las transferencias de dinero.

Las cuentas que contienen criptomonedas son el premio mayor para los estafadores de phishing.

Las tarifas vigentes para las cuentas criptográficas son:

- Coinbase - $610

- blockchain.com – $310

- Binance - $410

También hay otras razones no financieras para los ataques de phishing.

Los estados-nación pueden utilizar los ataques de phishing para piratear otros países y extraer sus datos.

Los ataques pueden ser por venganzas personales o incluso para destruir la reputación de corporaciones o enemigos políticos.

Las razones de los ataques de phishing son infinitas...

¿Cómo comienza un ataque de phishing?

Un ataque de phishing generalmente comienza cuando el delincuente sale y le envía un mensaje.

Es posible que le den una llamada telefónica, un correo electrónico, un mensaje instantáneo o un SMS.

Podrían afirmar ser alguien que trabaja para un banco, otra empresa con la que hace negocios, una agencia gubernamental o incluso pretender ser alguien en su propia organización.

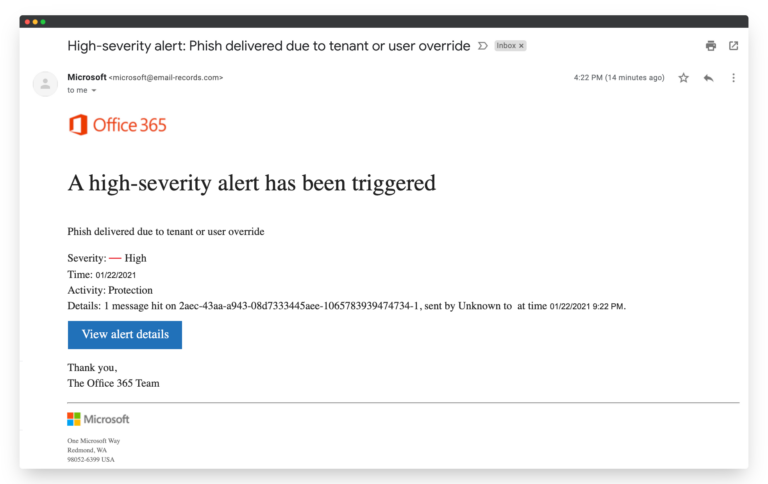

Un correo electrónico de phishing puede pedirle que haga clic en un enlace o que descargue y ejecute un archivo.

Puede pensar que es un mensaje legítimo, hacer clic en el enlace dentro de su mensaje e iniciar sesión en lo que parece ser el sitio web de la organización en la que confía.

En este punto, la estafa de phishing está completa.

Has entregado tu información privada al atacante.

Cómo prevenir un ataque de phishing

La principal estrategia para evitar los ataques de phishing es capacitar a los empleados y crear conciencia organizacional.

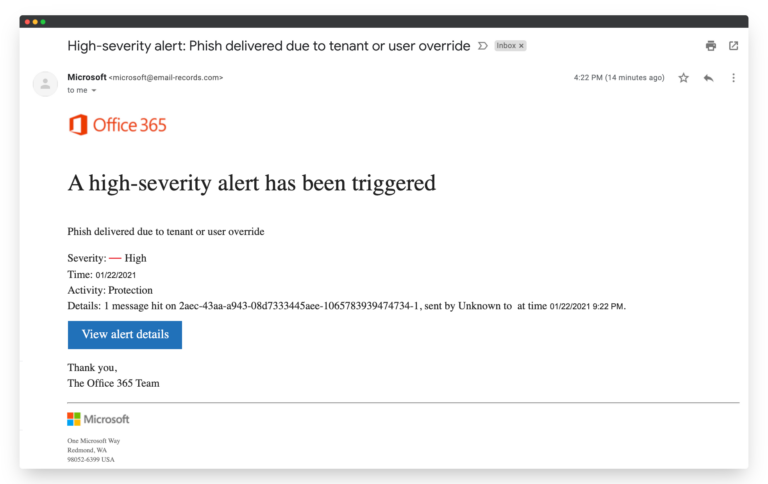

Muchos ataques de phishing parecen correos electrónicos legítimos y pueden atravesar un filtro de spam o filtros de seguridad similares.

A primera vista, el mensaje o el sitio web pueden parecer reales utilizando un diseño de logotipo conocido, etc.

Por suerte, detectar ataques de phishing no es tan difícil.

Lo primero que debe tener en cuenta es la dirección del remitente.

Si la dirección del remitente es una variación del dominio de un sitio web al que puede estar acostumbrado, es posible que desee proceder con precaución y no hacer clic en nada en el cuerpo del correo electrónico.

También puede ver la dirección del sitio web al que se le redirige si hay algún enlace.

Para estar seguro, debe escribir la dirección de la organización que desea visitar en el navegador o utilizar los favoritos del navegador.

Tenga cuidado con los enlaces que, cuando se pasa el cursor sobre ellos, muestran un dominio que no es el mismo que el de la empresa que envía el correo electrónico.

Lea atentamente el contenido del mensaje y desconfíe de todos los mensajes que le soliciten enviar sus datos privados o verificar información, completar formularios o descargar y ejecutar archivos.

Además, no se deje engañar por el contenido del mensaje.

Los atacantes a menudo intentan asustarlo para que haga clic en un enlace o recompensarlo para obtener sus datos personales.

Durante una pandemia o emergencia nacional, los estafadores de phishing se aprovecharán de los temores de las personas y usarán el contenido de la línea de asunto o el cuerpo del mensaje para asustarlo para que tome medidas y haga clic en un enlace.

Además, compruebe si hay errores ortográficos o gramaticales en el mensaje de correo electrónico o en el sitio web.

Otra cosa a tener en cuenta es que la mayoría de las empresas de confianza no suelen pedirte que envíes datos confidenciales a través de la web o el correo.

Es por eso que nunca debe hacer clic en enlaces sospechosos ni proporcionar ningún tipo de información confidencial.

¿Qué hago si recibo un correo electrónico de phishing?

Si recibe un mensaje que parece un ataque de phishing, tiene tres opciones.

- Bórralo.

- Verifique el contenido del mensaje contactando con la organización a través de su canal tradicional de comunicación.

- Puede reenviar el mensaje a su departamento de seguridad de TI para un análisis más detallado.

Su empresa ya debería estar analizando y filtrando la mayoría de los correos electrónicos sospechosos, pero cualquiera puede convertirse en víctima.

Desafortunadamente, las estafas de phishing son una amenaza creciente en Internet y los delincuentes siempre están desarrollando nuevas tácticas para llegar a su bandeja de entrada.

Tenga en cuenta que, al final, usted es la última y más importante capa de defensa contra los intentos de phishing.

Cómo detener un ataque de phishing antes de que suceda

Dado que los ataques de phishing dependen del error humano para ser efectivos, la mejor opción es capacitar a las personas en su negocio sobre cómo evitar morder el anzuelo.

Esto no significa que deba tener una gran reunión o seminario sobre cómo evitar un ataque de phishing.

Hay mejores formas de encontrar brechas en su seguridad y mejorar su respuesta humana al phishing.

2 pasos que puede seguir para prevenir una estafa de phishing

A simulador de phishing es un software que le permite simular un ataque de phishing a todos los miembros de su organización.

Los simuladores de phishing generalmente vienen con plantillas para ayudar a disfrazar el correo electrónico como un proveedor confiable o imitar los formatos de correo electrónico interno.

Los simuladores de phishing no solo crean el correo electrónico, sino que ayudan a configurar el sitio web falso en el que los destinatarios terminarán ingresando sus credenciales si no pasan la prueba.

En lugar de regañarlos por caer en una trampa, la mejor manera de manejar la situación es brindar información sobre cómo evaluar los correos electrónicos de phishing en el futuro.

Si alguien falla en una prueba de phishing, es mejor enviarle una lista de consejos para detectar correos electrónicos de phishing.

Incluso puede utilizar este artículo como referencia para sus empleados.

Otro beneficio importante de usar un buen simulador de phishing es que puede medir la amenaza humana en su organización, que a menudo es difícil de predecir.

Puede tomar hasta un año y medio capacitar a los empleados a un nivel seguro de mitigación.

Es importante elegir la infraestructura de simulación de phishing adecuada para sus necesidades.

Si está realizando simulaciones de phishing en una empresa, entonces su tarea será más fácil

Si es un MSP o MSSP, es posible que deba realizar pruebas de phishing en varias empresas y ubicaciones.

Optar por una solución basada en la nube sería la mejor opción para los usuarios que ejecutan varias campañas.

En Hailbytes, hemos configurado GoPhish, uno de los marcos de phishing de código abierto más populares como instancia fácil de usar en AWS.

Muchos simuladores de phishing vienen en el modelo Saas tradicional y tienen contratos ajustados asociados con ellos, pero GoPhish en AWS es un servicio basado en la nube en el que paga a una tarifa medida en lugar de un contrato de 1 o 2 años.

Paso 2. Capacitación de concientización sobre seguridad

Un beneficio clave de dar a los empleados conciencia de seguridad la capacitación los protege contra el robo de identidad, el robo bancario y el robo de credenciales comerciales.

La capacitación en concientización sobre seguridad es esencial para mejorar la capacidad de los empleados para detectar intentos de phishing.

Los cursos pueden ayudar a capacitar al personal para detectar intentos de phishing, pero solo unos pocos se enfocan en las pequeñas empresas.

Puede ser tentador para usted, como propietario de una pequeña empresa, reducir los costos de un curso enviando algunos videos de Youtube sobre conciencia de seguridad...

pero el personal rara vez recuerda ese tipo de entrenamiento durante más de unos pocos días.

Hailbytes tiene un curso que tiene una combinación de videos rápidos y cuestionarios para que pueda realizar un seguimiento del progreso de sus empleados, probar que las medidas de seguridad están implementadas y reducir enormemente sus posibilidades de sufrir una estafa de phishing.

Puedes consultar nuestro curso en Udemy aquí o hacer clic en el curso a continuación:

Si está interesado en ejecutar una simulación de phishing gratuita para capacitar a sus empleados, diríjase a AWS y consulte GoPhish.

Es fácil comenzar y siempre puede comunicarse con nosotros si necesita ayuda para configurarlo.